کشف بدافزار Regin، در چند روز گذشته سر و صدای زیادی را در محافل خبری و تخصصی داخلی و خارجی به پا کرده است. ورژنهای مختلف این بدافزار، براساس برخی روایتها بیش از یک دهه است به جاسوسی از کشورهای مختلف میپردازد. شرکت کسپرسکی که حدود دو سال است این بدافزار را مورد رهگیری قرار داده است، در گزارشی به معرفی این بدافزار پرداخته است.

معرفی و تاریخچه

در بهار 2012، بدافزاری به نام Duqu توسط شرکت Kaspersky Lab معرفی شد. متعاقب آن، یکی از محققان امنیتی اطلاعاتی را در مورد بدافزاری مشابه به کسپرسکی ارایه کرد که البته این اطلاعات فاقد نمونه ویروس بود. پس از آن، یکی از محققان همکار کسپرسکی، از این بدافزار به نام Regin یاد کرد، بدافزاری که اکنون بسیاری از سازمانهای امنیتی را در سراسر دنیا مورد حمله قرار داده است.

حدود دو سال است که شرکت Kaspersky Lab این بدافزار مخرب را مورد ردگیری قرار داده است. با بررسیها و نظارتهای مختلف مشخص شد که نمونههای این بدافزار ارتباطی به هم ندارند و به صورتهای مختلف عمل میکنند.

زمان ساخت اولین نسخه Sample دقیقا مشخص نیست. برخی از نمونههای این مخرب دارای مهر زمانی 2003 هستند.

قربانیان این بدافزار به دستههای زیر تقسیم می شوند:

- اپراتورهای مخابراتی

- موسسه های دولتی

- پارلمان های سیاسی چند ملیتی

- موسسه های مالی

- موسسه های تحقیقاتی

- افرادی که به صورت خاص در زمینه ی تحقیقات پیشرفته رمزنگاری فعالیت می کنند

تا کنون، دو هدف اصلی حملات ناشی از این بدافزار مشاهده شده است:

- جمع آوری اطلاعات هوشمند

- تسهیل سایر حملات

در حالی که در بیشتر موارد، مهاجمان تمرکز شان بر روی استخراج اطلاعات حساس مانند ایمیلها و مستندات است، مواردی نیز مشاهده شده است که مهاجمان اپراتورهای مخابراتی را نیز مورد هدف قرار داده تا راه را برای حملات اضافی باز کنند.

شاید یکی از شناخته شدهترین قربانیان Regin را بتوان Jean Jacques Quisquater، رمز نگار مشهور بلژیکی دانست. در فوریه 2014، وی اعلام کرد که قربانی یک نفوذ سایبری پیشرفته شده است. شرکت Kaspersky Lab توانست نمونههایی از مورد Quisquater را دریافت و تایید کند که آنها به پلتفرم Regin اختصاص دارند.

قربانی دیگر Regin کامپیوتری است با نام The Magnet of Threats. این کامپیوتر متعلق به یک موسسه تحقیقاتی است و توسط Turla ،Mask/Careto، Regin ،Itaduke ،Animal Farm و برخی بدافزار پیشرفته دیگر مورد حمله قرار گرفته و به طور همزمان میزبان تمام این تهدیدات است.

نفوذ اولیه و تحرکات بعدی

متد دقیق اولین حمله این بدافزار به عنوان یک راز باقی مانده است. اگر چه برخی تئوریها وجود دارند که شامل حملات man-in-the-middle با exploitهای zero-day است. در مورد برخی قربانیان، ابزار ها و ماژولهایی مشاهده شده است که به منظور تحرکات بعدی طراحی شدهاند. تا این جا هیچ exploit خاصی مشاهده نشده است. ماژولهای دیگر در حقیقت از طریق share مربوط به ویندوز به کامپیوترهای راه دور انتقال داده و اجرا میشوند. واضح است این تکنیک نیاز به سطح دسترسی administrator در داخل شبکه قربانی دارد. در برخی موارد سیستمهای آلوده شده در اصل DCهای ویندوزی نیز بودهاند. حمله به کاربران administrator سیستمها از طریق exploitهای مبتنی بر وب یکی از راههای ساده برای دسترسی و در اختیار گرفتن مجوز administrator در کل شبکه است.

پلتفرم Regin

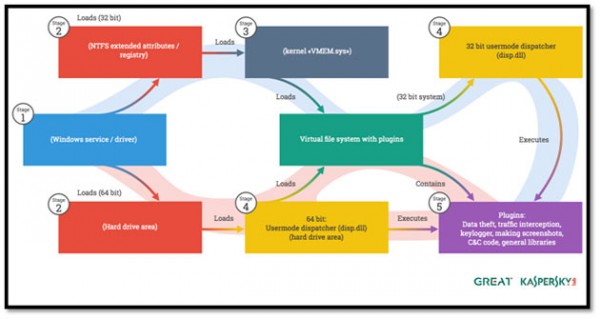

به طور مختصر، Regin یک حمله سایبری است که مهاجمان را قادر میسازد تا در کل شبکه قربانی بتوانند دسترسی را در تمام سطوح به دست آورند و کنترل از راه دور داشته باشند. این پلتفرم به صورت ماژولار بوده و دارای مراحل (Stage) مختلف است.

دیاگرام پلتفرم Regin

مرحله اول (“stage 1”) ورود و ظاهر شدن فایل اجرایی در کامپیوتر قربانی است. مراحل بعدی یا به صورت NTFS Extended Attributes مستقیما بر روی هارد ذخیره میشوند و یا به عنوان entry در رجیستری جای میگیرند. ماژولهای زیادی در مرحله 1 مشاهده شدهاند که گاهی با منابع عمومی ادغام میشوند تا به نوع خاصی از چندریختی (Polymorphism) دست یابند و در نتیجه روند شناسایی دشواری داشته باشند.

مرحله دوم فرآیند چندگانه دارد و میتواند آلودگی ناشی از Regin را پس از ورود به مرحله سوم، از سیستم حذف کند. مرحله دوم نیز یک فایل marker میسازد که میتواند به منظور تعیین سیستم آلوده مورد استفاده قرار گیرد. فایلهای شناخته شده برای این marker به صورت زیر هستند:

- SYSTEMROOT%\system32\nsreg1.dat%

- SYSTEMROOT%\system32\bssec3.dat%

- SYSTEMROOT%\system32\msrdc64.dat%

مرحله 3 تنها بر روی سیستمهای 32 بیتی وجود دارد و در سیستمهای 64 بیتی مرحله 2 مستقیما dispatcher را بارگذاری میکند و از مرحله 3 عبور میکند.

مرحله 4، dispatcher، شاید پیچیدهترین ماژول در کل پلتفرم باشد. در حقیقت dispatcher هسته user-mode فریمورک است. این ماژول در سیستمهای 64 بیتی به طور مستقیم در فرآیند بوت بارگذاری میشود و در سیستمهای 32 بیتی به عنوان ماژول 50221 بارگذاری میشود. این ماژول پیچیدهترین وظایف پلتفرم Regin مانند تهیه API برای دسترسی به virtual system files، برقراری ارتباطات اولیه و توابع ذخیرهسازی و همچنین انجام سابروتینهای انتقال شبکه را بر عهده دارد. به عبارت دیگر dispatcher مغز این پلتفرم محسوب میشود. اطلاعات کامل مراحل پلتفرم Regin در این لینک قابل دریافت است.

ماژولهای غیرمعمول و ساختگی

در برخی از Virtual File Systemها این مورد مشاهده میشود که ردپایی از ماژولهای راهاندازی شده در سیستم قربانی وجود دارد که به صورت کلماتی در آنها ذخیره شده است. به عنوان مثال به موارد زیر می توان اشاره کرد:

- 6 and LEGSPINv2.6

- 0

- HOPSCOTCH

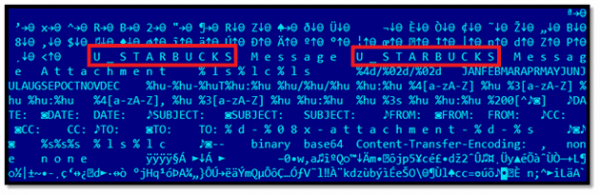

ماژول دیگری که یافته شده است از نوع 55001.0 است که دارای نام U_STARBUCKS:

GSM Targeting

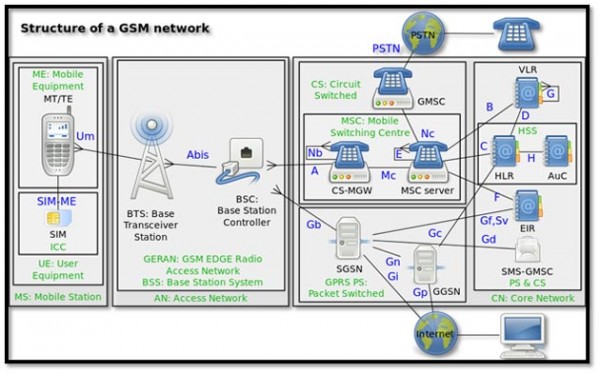

جالب ترین نکته در مورد Regin این است که یکی از اپراتور های بزرگ GSM را نیز آلوده کرده است. یک VFS رمزگذاری شده با شناسه 50049.2 پیدا شد که به نظر میرسد log فعالیت یک کنترل کننده ایستگاه GSM است.

ساختار یک شبکه GSM

در شکل زیر نمونه ای از log فعالیت GSM دیکد شده و نمایش داده شده است:

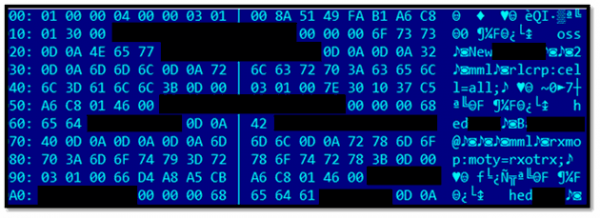

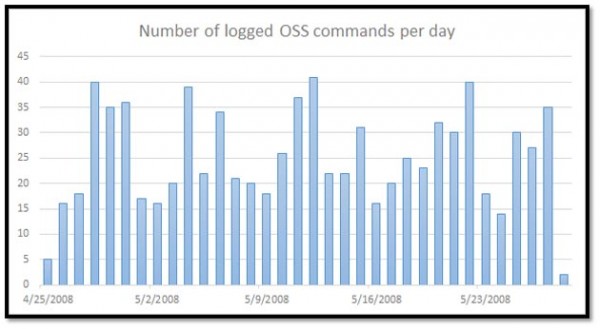

حجم این log حدود 70 کیلوبایت بوده و شامل صدها entry مانند تصویر فوق است. همچنین شامل مهرهای زمانی بوده که نشان میدهد دستور مربوطه چه زمانی اجرا شده است. شکل زیر مربوط به تعداد دستورات (OSS) بوده که هر روز log آنها تهیه شده است.

داده های موجود در log نشان میدهد که شامل فرامین OSS MML مربوط به Ericsson است. در شکل زیر برخی از فرامین استفاده شده و همچنین مهرهای زمانی آنها نشان داده شده است:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 |

2008-04-25 11:12:14: rxmop:moty=rxotrx; 2008-04-25 11:58:16: rxmsp:moty=rxotrx; 2008-04-25 14:37:05: rlcrp:cell=all; 2008-04-26 04:48:54: rxble:mo=rxocf-170,subord; 2008-04-26 06:16:22: rxtcp:MOty=RXOtg,cell=kst022a; 2008-04-26 10:06:03: IOSTP; 2008-04-27 03:31:57: rlstc:cell=pty013c,state=active; 2008-04-27 06:07:43: allip:acl=a2; 2008-04-28 06:27:55: dtstp:DIP=264rbl2; 2008-05-02 01:46:02: rlstp:cell=all,state=halted; 2008-05-08 06:12:48: rlmfc:cell=NGR035W,mbcchno=83&512&93&90&514&522,listtype=active; 2008-05-08 07:33:12: rlnri:cell=NGR058y,cellr=ngr058x; 2008-05-12 17:28:29: rrtpp:trapool=all; |

البته از آن جا که بررسی فرامین فوق و توصیف عملکرد آنها نیازمند دانش کلی در این زمینه است، برای اطلاعات بیشتر می توانید به منبع خبر مراجعه کنید. به طور کلی در شکل زیر نشان داده شده است که عملکرد این پلتفرم در کدام حوزه ها بوده است.

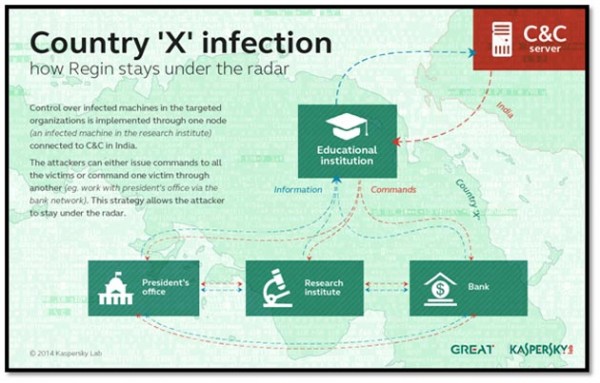

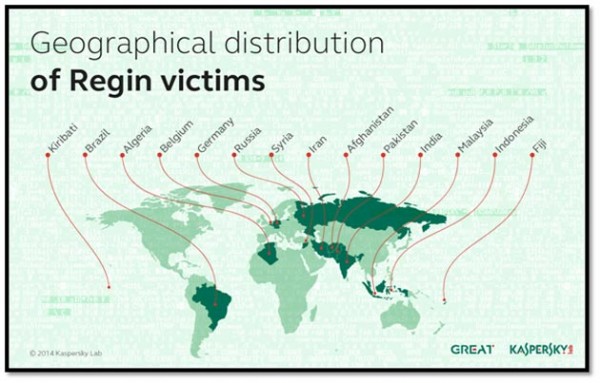

با توجه به تصویر زیر مشخص میشود که در میان 27 کشور کلی که قربانی این حمله بوده اند، 14 کشور به صورت مشخصتر شناسایی شدهاند که به طور جدیتر و با حجم بالاتر مورد حمله قرار گرفتهاند:

نتیجه گیری

بیش از یک دهه است که گروهی حرفهای به نام Regin مراکز سطح بالای دنیا را توسط پلتفرم بدافزاری پیشرفته خود مورد حمله قرار میدهد. در نتیجه میتوان گفت فعالیت آن هنوز برقرار بوده و احتمالا نسخههای جدیدتری از آن در حال ایجاد است. جدیدترین نمونه مشاهده شده از آن بر سیستمی 64 بیتی بوده که در بهار 2014 فعال بوده است.

نام Regin در حقیقت معکوس شده In Reg و یا به طور کاملتر In Registry است. چرا که ماژولهای آن در رجیستری ذخیره میگردد. شناسایی این نام برای اولین بار در محصولات امنیتی در سال 2011 ظاهر شد.

از منظر دیگر، این پلتفرم ما را به یاد بدافزار Turtla میاندازد. شباهت این دو بدافزار در استفاده از VFSها و ایجاد ارتباطات پنهان به منظور پل زدن میان شبکههای مختلف است. همچنین پیادهسازی، متدهای نام گذاری، پلاگینها و تکنیکهای مخفیسازی در Regin حتی در سطح بالاتری قرار دارد. از طرفی قابلیت نفوذ این بدافزار به شبکه های GSM شاید مهم ترین و غیرمعمول ترین جنبه رفتاری این بدافزار است. امروزه استفاده از دستگاههای موبایل بسیار رایج است و بنابراین بحث امنیت در این دستگاهها حیاتی میشود.

محصولات Kaspersky ماژول های پلتفرم Regin را با نامهای Trojan.Win32.Regin.gen و Rootkit.Win32.Regin شناسایی میکند.

تهیه: شرکت پارس آتنا دژ

فقط آنتی ویروس کاسپر این ویروس را شناخته ؟