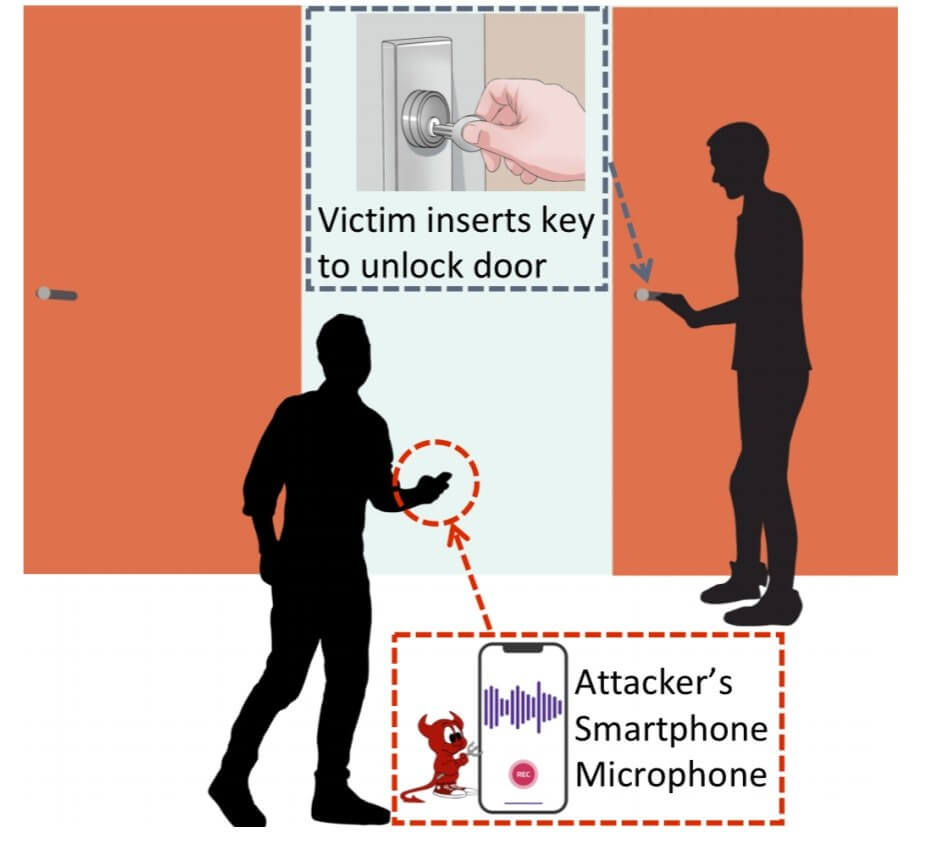

پیشتر پیرامون امکان دسترسی هکرها به اطلاعات داخل اسمارتفون کاربران اخباری منتشر شد؛ اما یافتههای یک مطالعه جدید نشان میدهند که سارقان با استفاده از گوشی تلفنهمراه خود بهصورت بالقوه میتوانند به منازل ما دسترسی پیدا کنند. این یافتهها توسط محققان گروه علوم کامپیوتر دانشگاه ملی سنگاپور بهدست آمده است. آنها چگونگی انجام حمله از طریق ضبط صدای کلید وارد شده داخل قفل را نشان دادند. سپس به منظور تشخیص اختلاف زمانی میان صداهای کلیک، محتوای صوتی ضبط شده مورد بررسی قرار میگیرد. این فرآیند با هدف ایجاد نگاشتی از اندازه و شکل کلید انجام خواهد شد. نهایتا چنین قابلیتی به هکرها امکان میدهد تا با استفاده از پرینتر 3 بعدی یک نسخه فیزیکی کپی شده دقیق از کلید را تولید نمایند.

این حمله که SpiKey نامگذاری شده است؛ با استفاده از صداها موفق شد تعداد نمونههای موجود در یک پایگاه داده شامل 300 هزار کلید را به تنها 3 کلید کاهش دهد.

محققان در یادداشتی اعلام کردند: “قفلهای فیزیکی یکی از رایجترین مکانیسمهای موجود برای ایمنسازی اشیایی نظیر دربها بهشمار میروند. اگرچه بسیاری از این قفلها به لحاظ قابلیت بازشوندگی آسیبپذیر هستند؛ اما کماکان بهصورت گسترده مورد استفاده قرار میگیرند. بازگشایی قفل نیازمند آموزشهای خاص همراه با ابزارهایی مناسب است که به آسانی موجب تشدید سوء ظن افراد خواهد شد. الگوی حمله SpiKey ریسک شناسایی مهاجم را به میزان قابلتوجهی کاهش خواهد داد؛ زیرا شخص سارق به منظور استنباط شکل کلید (یعنی دندانهها یا برشهای عمیق ایجاد شده روی کلید که ماهیت اسرارآمیز و منحصربهفرد آنرا رقم میزنند) مورد استفاده توسط قربانی صرفا از میکروفون یک گوشی هوشمند بهره میگیرد.”

لذا پیش از آنکه به منظور مخفیسازی صداهای چرخش کلید حین باز یا بستن قفل درب منزل شروع به آواز خواندن کنید؛ ابتدا بایستی چند فاکتور را مدنظر قرار دهید. مهمترین نکته اینکه کارآمد بودن حمله مذکور مستلزم ثابت ماندن سرعت چرخش کلید داخل قفل است. همچنین شخص مهاجم بایستی نسبت به نوع کلید و قفل مورد استفاده اطلاعاتی را در اختیار داشته باشد. بنابراین بررسی فیزیکی قسمت خارجی قفل ضروری خواهد بود. بعلاوه به منظور دریافت اصوات ناشی از چرخش کلید داخل قفل و متمایز نمودن آنها از صداهای مزاحم تولید شده توسط سایر منابع، میکروفون بایستی به اندازه کافی به قفل نزدیک باشد. لذا هنگام بازگشایی قفل دربها مراقب حضور اشخاص مشکوک همراه با یک گوشی تلفنهمراه در نزدیکی خود باشید.

محققان معتقدند که این حمله از طریق نصب بدافزارها روی گوشی یا ساعت هوشمند قربانی جهت ضبط صداهای کلید قابل تکامل خواهد بود. همچنین هکرها به منظور ضبط هرچه بهتر صداها بدون ایجاد هرگونه سوء ظن میتوانند از میکروفونهای بلندبرد یا حسگرهای مخصوص دربها مجهز به میکروفون داخلی بهرهبرداری نمایند.

اظهارات اخیر فیسبوک مبنی بر ضبط مکالمات کاربران خود جهت انجام تبلیغات هدفمند یکی دیگر از رویدادهای نگرانکننده در رابطه با اسمارتفونها بهشمار میرود؛ موضوعی که احتمالا به اندازه حمله SpiKey جالبتوجه خواهد بود.