WAF چیست؟

یک فایروال برای برنامه های تحت وب یا فایروال وب اپلیکیشن ( – Web Application Firewallبه اختصارWAF ) است که در لایه 7 در برابر ترافیک مخرب و بدافزاری از این نوع برنامه ها محافظت میکند.

به عبارت دیگر، WAF یکی از ابزارهایی است که توانایی ایمنسازی برنامههای حیاتی تجاری تحت وب در برابر 10 تهدید اول OWASP، تهدیدات روز صفر و آسیبپذیریهای شناخته شده یا ناشناخته برنامهکاربردی که لایه های مختلف برنامه را تحت تاثیر قرار میدهد دارد.

از آنجایی که سازمانها دستخوش ابتکارات دیجیتالی جدید میشوند و به این واسطه سطح حمله را برای کسبوکار گسترش میدهند، اغلب متوجه میشوند که برنامههای کاربردی تحت وب و رابطهای برنامهنویسی برنامههای کاربردی (API) به دلیل آسیبپذیریهای وب سرور، یک پلاگین سرور یا سایر مسائل، مورد سوء استفاده قرار میگیرند که هدف آنها ایجاد اختلال در کسبوکارها میباشد.

WAF به ایمن نگه داشتن این برنامههای کاربردی تحت وب و محتوایی که به آنها دسترسی دارند، کمک میکند.

یکی از مهمترین بخش ها که WAF می تواند کمک بسیار بسزایی در حفاظت آن داشته باشد، برنامه های تحت وب قدیمی است که امکان تغییر و به روز رسانی آنها معمولا یا بسیار محدود و یا امکان پذیر نیست، می باشد

چرا WAF برای سازمانها حیاتی است؟

تلاشها در حوزه نوآوریهای دیجیتالی که منجر به افزایش استفاده از فناوریهای کاربردی تحت وب میشود، مستلزم تغییری اساسی در شیوه سازمانها در بکارگیری ابزارهای دیجیتالی مربوط به کسبوکارها است، به ویژه اگر بخواهند از 10 تهدید اول OWASP جلوگیری کنند.

به عنوان مثال، راهکارهای ابری عمومی (Public Cloud) و نرمافزار به عنوان سرویس(Saas) میتوانند تا زمانی که به درستی بکارگرفته میشوند و در دنیای امنیت سایبری محافظت شوند، به کسبوکارها سرعت بخشیده و به سازمانها کمک کنند. با این حال، از آنجایی که پذیرش سریع این فناوریها، سرعت عملیات تجاری کسبوکارها را افزایش میدهند، گاهی اوقات ضعفهای امنیتی، برنامههای کاربردی تحت وب را در معرض خطر تهدیدات پنهان موجود در ترافیک اینترنت قرار میدهند.

از آنجایی که مشتریان به طور فزایندهای از طریق بکارگیری دستگاههای دیجیتالی شخصی خود در سازمان (BYOD) به برنامههای کاربردی تجاری بدون کنترل با VPN دسترسی دارند، سازمانها باید خطرات آن را تشخیص دهند. در این حالت حتی فایروالهای شبکه نیز میتوانند آسیبپذیر باشند. محصولات امنیتی سنتی برای محافظت از برنامههای کاربردی متصل به اینترنت در برابر 10 تهدید اول OWASP و سایر آسیبپذیریهای برنامه موجود در ترافیک شبکه کافی نیستند و مجموعه قواعد جدیدی مورد نیاز است. سازمانهایی که برنامههای کاربردی حیاتی را برای کسبوکار خود اجرا میکنند، به ابزارهایی نیاز دارند که لایه 7 شبکه را محافظت کند. WAF راهکاری است که از این برنامهها و دادهها محافظت میکند.

WAF از چه نوع تهدیداتی جلوگیری میکند؟

10 تهدید اول OWASP چیست؟

برنامههای کاربردی تحت وب مدرن به یک فایروال برنامه کاربردی وب (WAF) جامع نیاز دارند تا از برنامههای کاربردی مهم در برابر چندین نوع حملات وب و سایر تهدیدات نهفته در ترافیک شبکه نظیر 10 تهدید اول Web Application Security Project – به اختصار OWASP ، که نشاندهنده خطرات مهم امنیتی در برنامههای کاربردی تحت وب هستند، محافظت کند. 10 تهدید اول OWASP اغلب برای هدف قرار دادن یک برنامههای حیاتی مورد استفاده قرار میگیرند.

10 تهدید اول OWASP عبارتند از:

| هنگامی که دادههای نامعتبر به مفسر (Interpreter) ارسال میشود، مهاجم میتواند کد مخرب را تزریق کند. | حملات از نوع تزریق |

| اگر مکانیسمهای احراز هویت به درستی پیادهسازی نشوند، مهاجمان میتوانند با بهرهجویی از آسیبپذیریهای آنها، به اطلاعات اصالتسنجی دست یابند. | نقض اطلاعات اصالتسنجی |

| از آنجایی که بسیاری از برنامههای کاربردی تحت وب و واسطهای API فاقد امنیت لازم میباشند، مهاجمان میتوانند از اطلاعات حساس حوزههای مالی، سلامت و دادههای شخصی سوءاستفاده کنند. | افشاء دادههای حساس و حیاتی |

| بسیاری از پردازندههای قدیمی XML موجودیتهای خارجی را ارزیابی میکنند که میتوان از آنها برای افشای فایلهای داخلی استفاده کرد. | موجودیتهای خارجی XML (XXE) |

| هنگامی که محدودیتهای دسترسی و کنترلی برای کاربران اعمال نمیشود، کاربران غیرمجاز میتوانند به طور بالقوه به فایلهای محرمانه دسترسی داشته باشند. | نقض محدودیتهای کنترلی و دسترسی |

| پیکربندی پیشفرض یا تنظیمات نادرست ad-hoc میتواند منجر به آسیبپذیریهایی شود. | پیکربندی نادرست امنیتی |

| هنگامی که برنامهای شامل دادههای غیرقابل اعتماد و بدون اصالتسنجی است، نقصهایی از نوع XSS رخ میدهد که در هنگام اجرای حملات توسط مهاجمان مورد سوءاستفاده قرار میگیرند. | تزریق کد از طریق سایت |

| منجر به اجرای کد از راه دور شده که میتواند برای اجرای حملات استفاده شود. | Deserialization ناامن |

| مولفهها اغلب با همان امتیازات برنامهکاربردی اجرا میشوند. در صورت وجود یک آسیبپذیری، همه اجزا و برنامههای کاربردی ممکن است آلوده شوند. | بکارگیری مؤلفههایی با آسیبپذیریهای شناخته شده |

| نظارت و رصد ناکافی لاگها چنانچه با فناوری واکنش به رویداد ادغام نشود، پروسههای ناکافی ایجاد میکند. | عدم نظارت و رصد ناکافی لاگها |

با این حال، در نظر گرفتن 10 تهدید اول OWASP تنها آغاز راه است. این تهدیدات را به عنوان فهرستی از فراگیرترین خطراتی که سازمانها با آن مواجه میشوند، توصیف مینمایند.

WAF بایستی ضمن حفظ امنیت در برابر 10 تهدید اول OWASP، مقابله با تهدیدات زیر را نیز فراهم کند:

باتها

برنامههایی که با برنامههای کاربردی ما تعامل دارند، اغلب از رفتار انسان تقلید میکنند. البته باتهای غیرمخرب نیز میتوانند با یک برنامهکاربردی جهت بکارگیری در موتورهای جستجو، دستیارهای مجازی و جمعآوری محتوا (به عنوان مثال، سایتهای مقایسه قیمت) تعامل داشته باشند. باتهای مخرب نیز میتوانند عملیاتی نظیر وب اسکریپینگ (Web Scraping)، داده کاوی رقابتی، جمع آوری دادههای شخصی و مالی، تصاحب حسابکاربری، کلاهبرداری اینترنتی، تبلیغات دیجیتالی و تراکنشهای جعلی را انجام دهند.

آپلودهای مخرب

بسیاری از برنامههای کاربردی تحت وب به کاربران اجازه میدهند محتوای خود را آپلود کنند؛ این محتوا میتواند شامل انواع کدهای مخرب باشد.

آسیبپذیریهای ناشناخته

راهکارهای مبتنی بر امضاء (Signature-based Solutions) نمیتوانند در برابر آسیبپذیریهایی که به تازگی کشف شدهاند، محافظت کنند. یک راهکار قوی WAF باید بتواند در برابر تهدیداتی که هیچ امضایی برای آنها وجود ندارد نیز دفاع کند.

حملات روز صفر

حملات روز-صفر (Zero-day Attacks)، حملاتی هستند که ضعفهای امنیتی ناشناخته قبلی یک برنامه را مورد هدف قرار میدهند. هنگامی که مهاجم یک آسیبپذیری از نوع روز-صفر را کشف میکند، میتواند از آن جهت بهرهجویی از سیستمهایی استفاده کند که راهکارهای دفاعی مضاعف در آنجا وجود ندارد.

حملات از کاراندازی سرویس

اغلب شبکهای مخرب از کامپیوترها با ارسال درخواستهای متعدد به تعداد زیادی سیستم به گونهای که قادر به پاسخدهی به کاربران نباشند، سعی در از کاراندازی یک سرویس یا یک برنامه دارند. حملات توزیعشده از کاراندازی سرویس Distributed Denial of Service – به اختصار DDoS سعی میکنند به سادگی سیستم را با ترافیک جعلی مشغول کنند یا ممکن است از ضعف موجود در منطق برنامهکاربردی جهت رسیدن به نتیجه مشابه سوءاستفاده کنند.

WAF چگوه از API محافظت میکند؟

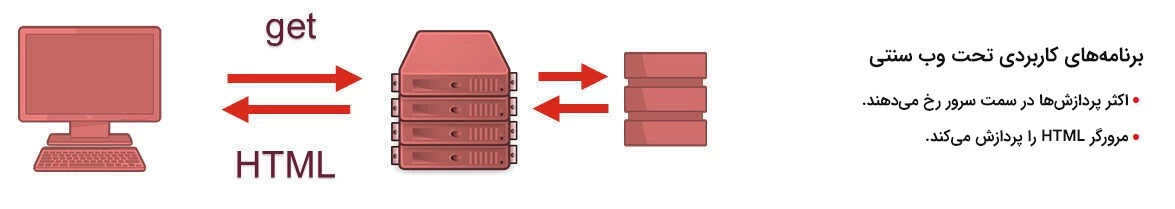

امروزه دیگر همانند گذشته سایتها و صفحات وب تنها با بکارگیری HTMLطراحی نشدهاند بلکه صفحات وب بسیار پیچیدهتر شده است. برنامههای کاربردی تحت وب امروزه سرویسهای حیاتی را با بکارگیری رابطهای API به جای HTML ساده ارائه دادهاند که این امکان پردازش دادههای خام را برای مشتریان فراهم میکند و تجاربی غنیتر و پاسخگوتری را ارائه میدهند. این رابطهای API همچنین از برنامههای کاربردی موبایل که کاربران به آنها نیاز دارند، پشتیبانی میکنند. بنابراین به یک WAF معتبر که توسط شرکتهایی نظیر سوفوس یا سایر سازندگان، ساخته شده جهت محافظت، نیاز دارند تا از آنها در برابر 10 تهدید اول OWASP نظیر آسیبپذیریهای ناشناخته و سایر مواردی که به دنبال استفاده از ترافیک اینترنت، افزونه سرور یا سایر آسیبپذیریها هستند، محافظت کنند.

با در اختیار قرار دادن حجم زیادی از دادههای برنامههای کاربردی به Client، مهاجم راهی برای سوءاستفاده از قواعد API مییابد، اگر شرکتهای ارائه دهنده WAF مانند سوفوس یا Cloudflare وجود نداشته باشند، امکان این بهرهجویی قطعاً افزایش مییابد.

ایجاد قوانین WAF در فایروال

در فایروالهای سخت افزاری نظیر فایروال سوفوس، امکان ایجاد قوانین WAF وجود دارد. استفاده از یک فایروال سخت افزاری با تنظیمات درست در قوانین، WAF میتواند سازمان شما در برابر حملات ذکر شده مصون نگه دارد.

انتخاب و خرید فایروال مناسب، یکی از مهم ترین نکات امنیتی برای هر سازمان است. که با استفاده از آن تمامی ترافیک های شبکه شناسایی و رصد میشود.

فایروال سوفوس در سال 2022 موفق به کسب نشان Peer Insights Customers’ Choice از موسسه معتبر گارتنر در بخش فایروال سخت افزاری شد. این فایروال سخت افزاری با کسب بیش از ۶۰۰ نظر تخصصی با میانگین امتیاز ۴.۷ از ۵ بالاترین رتبه را در بین دیگر فایروال ها کسب کرد.

شما می توانید برای خرید فایروال سخت افزاری سوفوس به سایت نمایندگی سوفوس مراجعه نمایید.